category

传输层安全(TLS)是网络隐私的基础技术。作为一种加密协议,传输层安全在通过HTTP在互联网上移动数据时对数据进行加密并对连接进行身份验证,HTTP是HTTPS(超文本传输协议安全)协议的扩展。当用户访问网站时,他们的浏览器会检查网站上的TLS证书。如果存在,他们的浏览器会执行TLS握手以检查其有效性并对服务器进行身份验证。一旦在两个服务器之间建立了链接,TLS加密和SSL解密就可以实现安全的数据传输

自1999年1月首次定义以来,传输层安全已经经历了一系列更新。最新的TLS 1.3于2018年8月发布。TLS 1.2和1.3之间的差异是广泛而显著的,在性能和安全性方面都有所改进。与此同时,TLS 1.2仍然被广泛使用,因为它没有已知的漏洞,并且仍然适合企业使用。对于许多组织来说,是否或何时升级到TLS 1.3是一个悬而未决的问题。

安全套接字层(SSL)和传输层安全性(TLS)有何不同?

与其后继者传输层安全(TLS)一样,安全套接字层(SSL)是一种加密协议,它扩展了HTTP以对互联网连接进行身份验证,并为网络上的数据通信启用加密和SSL解密。事实上,TLS是SSL的直接演变,是为了解决早期协议中的安全漏洞而引入的。两者之间的差异相对较小,例如更强的加密算法和在TLS提供的不同端口上工作的能力。这些术语可以互换使用,相同的证书可以与TLS和SSL一起使用。尽管如此,所有版本的SSL都已被弃用,大多数现代浏览器不再支持该协议。

TLS 1.2与TLS 1.3:主要区别是什么?

TLS 1.3比早期版本提供了几个改进,最明显的是更快的TLS握手和更简单、更安全的密码套件。零往返时间(0-RTT)密钥交换进一步简化了TLS握手。这些变化共同提供了更好的性能和更强的安全性。

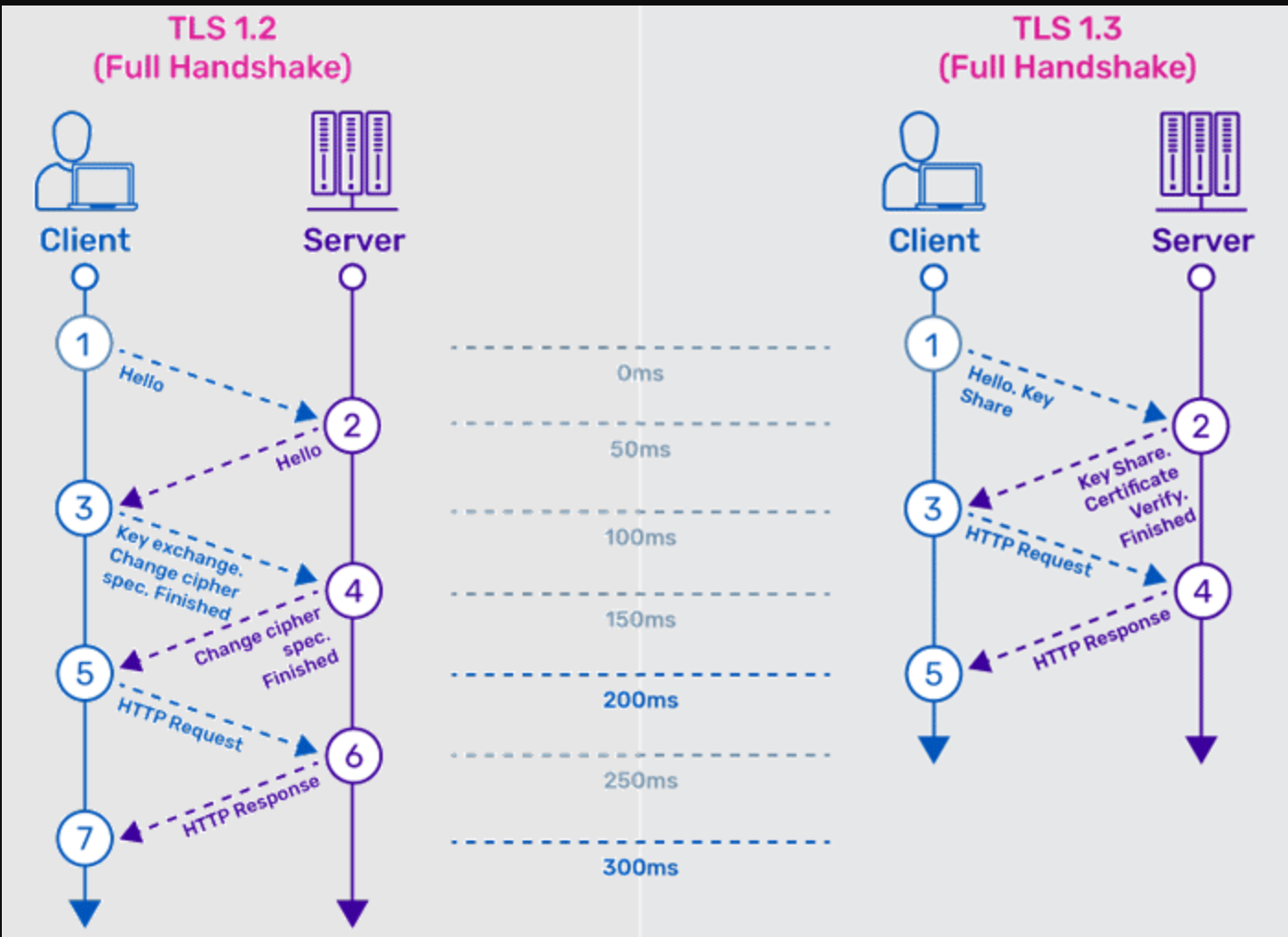

TLS 1.2和TLS 1.3完全握手之间的差异

TLS 1.3比其前身更快

更快的TLS握手

TLS加密和SSL解密需要CPU时间,并增加了网络通信的延迟,在一定程度上降低了性能。在TLS 1.2下,初始握手是以明文形式进行的,这意味着即使是它也需要加密和解密。考虑到典型的握手涉及客户端和服务器之间交换5-7个数据包,这给连接增加了相当大的开销。在1.3版本中,默认情况下采用服务器证书加密,从而可以使用0-3个数据包执行TLS握手,减少或消除这种开销,并允许更快、更灵敏的连接。

更简单、更强大的密码套件

除了减少TLS握手期间交换的数据包数量外,1.3版本还缩小了用于加密的密码套件的大小。在TLS 1.2和早期版本中,使用具有加密弱点的密码会带来潜在的安全漏洞。TLS 1.3仅支持目前没有已知漏洞的算法,包括任何不支持完美前向保密(PFS)的算法。该更新还删除了执行“重新协商”的功能,在这种功能中,已经具有TLS连接的客户端和服务器可以协商新的参数并生成新的密钥,这一功能可能会增加风险。

零往返时间(0-RTT)

与SSL一样,TLS依赖于密钥交换来建立安全会话。在早期版本中,可以在握手过程中使用两种机制之一交换密钥:静态RSA密钥或Diffie-Hellman密钥。在TLS 1.3中,RSA以及所有静态(非PFS)密钥交换已被删除,同时保留了临时Diffie-Hellman密钥。除了消除静态密钥带来的安全风险(如果非法访问,静态密钥可能会危及安全)外,完全依赖Diffie-Hellman家族还允许客户端在“hello”期间发送密钥生成所需的随机数和输入。通过消除握手时的整个往返,这节省了时间并提高了整体站点性能。此外,当访问之前访问过的站点时,客户端可以通过利用之前会话的预共享密钥(PSK)将第一条消息上的数据发送到服务器,从而实现“零往返时间”(0-RTT)。

- 登录 发表评论

- 87 次浏览

最新内容

- 3 months 2 weeks ago

- 3 months 2 weeks ago

- 3 months 2 weeks ago

- 3 months 2 weeks ago

- 3 months 2 weeks ago

- 3 months 2 weeks ago

- 3 months 2 weeks ago

- 3 months 2 weeks ago

- 3 months 2 weeks ago

- 3 months 2 weeks ago